Una VPN autogestionada en un VPS sin KYC en un país favorable a la privacidad es una de las mejoras de privacidad más rentables que puedes hacer en 2026. Por menos de $10 al mes reemplazas a un proveedor de VPN comercial — cuya política de registros tienes que aceptar a ciegas — por una configuración donde el límite de confianza es el tuyo propio. Los dos protocolos que merece la pena usar hoy son WireGuard y OpenVPN. Parecen intercambiables en una página de marketing; no lo son. Esta guía recorre las diferencias reales, los problemas de configuración que importan y la higiene operativa que mantiene el servidor útil durante años.

¿Por qué autogestionarlo en lugar de usar una VPN comercial?

El límite de confianza se desplaza hacia ti

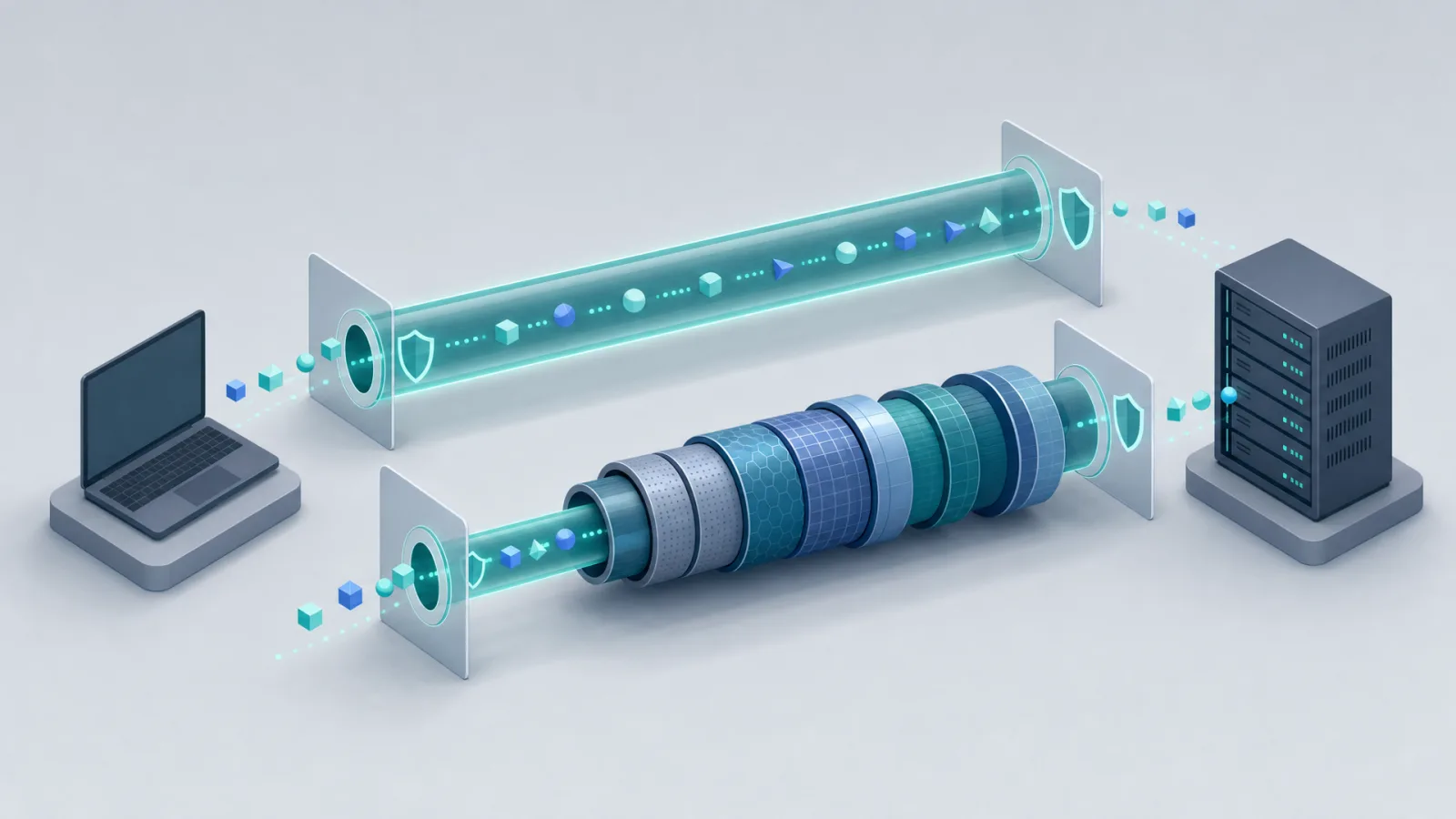

Un proveedor de VPN comercial ve todos los sitios que visitas. Su política de privacidad es una promesa — auditable solo en el sentido más laxo, incluso con auditorías públicas de no registros. Cuando lo autogestionas, la única entidad que ve tu tráfico en la capa VPN eres tú. El proveedor sabe que la IP existe y que fluye tráfico; lo que hay dentro del túnel es opaco para ellos.

Sin KYC, sin reputación de IP de salida compartida

Las IP de salida de las VPN comerciales están continuamente en listas negras. A partir de 2026, la mayoría de los rangos de IP de los principales proveedores están marcados por Cloudflare, los captchas de Google, los sistemas antifraude de servicios financieros y los geobloqueos de streaming. Un endpoint autogestionado en una IP de centro de datos nueva sin historial raramente activa ninguno de esos sistemas — hasta que la abusas, en cuyo momento la IP queda inutilizable y pones en marcha una nueva.

Coste

VPN comercial: $5–$13 al mes por usuario. Autogestionado en un VPS de 1 GB / 1 vCPU: $5–$8 al mes, dando servicio a todo un hogar y alcanzando fácilmente 200 Mbps en WireGuard. El punto de cruce está en un usuario.

Qué pierdes

La selección de salida en múltiples países. Una VPN comercial te da más de 50 países de salida con un solo clic; la autogestionada te da exactamente el país donde está tu VPS. La solución es poner en marcha dos o tres servidores en diferentes jurisdicciones — sigue siendo más barato que el comercial.

WireGuard vs OpenVPN: comparativa a nivel de protocolo

WireGuard de un vistazo

WireGuard es un protocolo VPN moderno diseñado por Jason Donenfeld, integrado en el kernel Linux en marzo de 2020. Base de código: unas 4.000 líneas de C (frente a ~70.000 de OpenVPN). Se ejecuta en el espacio del kernel en Linux, que es la mayor parte de la ventaja de velocidad. La criptografía es fija: ChaCha20-Poly1305 para simétrico, Curve25519 para el intercambio de claves, BLAKE2s para el hashing, sin negociación de algoritmos. La configuración es un archivo de texto de 4 a 10 líneas.

OpenVPN de un vistazo

OpenVPN es el estándar establecido, en producción desde 2001. Se ejecuta en el espacio de usuario, usa OpenSSL o mbedTLS para la criptografía, admite una amplia gama de cifrados y métodos de autenticación, y es configurable hasta el exceso. Soporte nativo para transporte TCP (esencial para algunas redes restringidas donde UDP está bloqueado), autenticación de cliente basada en TLS mediante certificados y autenticación enchufable PAM/RADIUS. Herramientas maduras, fácil de scripting, problemas operativos bien documentados.

Comparativa lado a lado

| Dimensión | WireGuard | OpenVPN |

|---|---|---|

| Tamaño de código | ~4.000 líneas | ~70.000 líneas + OpenSSL |

| Rendimiento en enlace de 1 Gbps | ~95% de la velocidad de línea (~940 Mbps) | ~50–70% de la velocidad de línea (500–700 Mbps) |

| Tiempo de handshake | ~1 RTT | ~6 RTTs |

| Puerto UDP predeterminado | 51820 | 1194 |

| Fallback TCP | No (usa udp2raw o wstunnel) | Sí, nativo |

| Agilidad criptográfica | Ninguna (suite fija) | Completa |

| Impacto en batería móvil | Bajo (kernel + compatible con roaming) | Moderado |

| Ofuscación | Externa (udp2raw, awg) | obfsproxy, stunnel, tls-crypt-v2 |

| Superficie de auditoría | Pequeña, verificada formalmente | Grande, bien revisada |

| Madurez operativa | Sólida desde 2021 | Sólida desde ~2008 |

Los números de rendimiento, explicados

En un VPS de $10 con un solo vCPU y un enlace compartido de 1 Gbps, WireGuard saturará el enlace hasta que alcances el limitador de ancho de banda del proveedor o el cuello de botella de CPU de la pila de red en espacio de usuario — típicamente 800–940 Mbps en 2026. OpenVPN en el mismo hardware se estabilizará alrededor de 500–650 Mbps debido a la sobrecarga TLS y el coste del cambio de contexto en espacio de usuario. Para un hogar que transmite 4K, ambos son más que suficientes. Para un desarrollador que descarga imágenes de contenedor de varios gigabytes a través del túnel, WireGuard ahorra tiempo real.

Cuándo OpenVPN sigue siendo la elección correcta

Redes restringidas que bloquean UDP

Las redes de hoteles, universidades y empresas que descarten el tráfico UDP rompen WireGuard limpiamente. OpenVPN sobre TCP/443 es indistinguible de HTTPS en L4 y pasa. WireGuard puede tunelizarse sobre TCP usando udp2raw o wstunnel, pero eso añade una pieza en movimiento más y deshace parte de la simplicidad de WireGuard.

Necesidades de obfuscación intensa

Si necesitas protección contra sondeo activo en un país con bloqueo de VPN basado en inspección profunda de paquetes — el Gran Cortafuegos de China, Irán, la reciente aplicación en Rusia contra los principales protocolos VPN — OpenVPN con stunnel u obfs4 tiene un historial más largo. La solución de WireGuard (AmneziaWG es la bifurcación obfuscada con más desarrollo activo) funciona, pero el ecosistema es más joven.

Autenticación granular por usuario

Si gestionas una VPN para un pequeño equipo y necesitas revocar usuarios individuales, el modelo PKI de OpenVPN (cada usuario obtiene un certificado, revocación mediante CRL) es más ergonómico que el enfoque de WireGuard de "editar la configuración y recargar".

Cuándo WireGuard es la elección correcta

Para casi todo lo demás: VPN personal, VPN doméstica, VPN móvil con cambios frecuentes de red, túneles sensibles al rendimiento, dispositivos de bajo consumo y cualquier configuración donde la simplicidad reduce el riesgo operativo. La configuración de 4 líneas significa que la superficie para errores de configuración es mínima — una causa común de filtraciones de privacidad en OpenVPN es que la gente deje la compresión activada (CRIME) o use cifrados obsoletos porque la configuración es intimidante.

Clientes móviles

El comportamiento de roaming de WireGuard — restablecer silenciosamente el túnel cuando cambia la red subyacente — es dramáticamente más fluido que el de OpenVPN, donde las reconexiones suelen interrumpir las aplicaciones. En móvil, la diferencia de impacto en la batería también es real: la eficiencia a nivel de kernel de WireGuard ahorra puntos porcentuales medibles de batería diaria en un teléfono con VPN siempre activa.

Problemas de configuración que afectan a la gente

Ajuste del MTU

Ambos protocolos añaden sobrecarga a cada paquete (unos 60 bytes en WireGuard, más en OpenVPN). Si el MTU de la red subyacente es 1500 y el MTU interno permanece en 1500, los paquetes grandes se fragmentan o se descartan — el síntoma es "las cosas pequeñas funcionan, las transferencias grandes se detienen". Corrección en el servidor VPS: iptables -t mangle -A FORWARD -p tcp --tcp-flags SYN,RST SYN -j TCPMSS --clamp-mss-to-pmtu. WireGuard es algo autoajustable, pero los escenarios TCP-sobre-UDP-sobre-TCP aún pueden causar problemas.

Abuso del puerto 25 y el problema de reputación de spam

La mayoría de los proveedores serios bloquean el TCP/25 saliente (SMTP) por defecto — sin él, un VPS comprometido se convierte en un repetidor de spam en cuestión de horas. A partir de 2026, prácticamente todos los proveedores de VPS offshore bloquean el puerto 25 en las IP compartidas. No intentes argumentar en contra; si genuinamente necesitas SMTP, solicita una IP de reputación estática y acepta el proceso de incorporación más largo. Ejecuta tu endpoint VPN en la IP predeterminada y tu servidor de correo en otro lugar.

Reputación del ASN

Los ASN de centros de datos acumulan progresivamente más presión de captcha de Cloudflare, Google y la mayoría de los sistemas antifraude. Los ASN de centros de datos offshore boutique (rangos de IP pequeños/medianos en Islandia, Moldavia, Panamá) suelen tener mejor reputación que los ASN de las grandes nubes de consumo. Elige el proveedor en consecuencia. Para más información sobre esto, consulta el caso de uso de alojamiento VPN.

Killswitch — PostUp/PostDown

Un killswitch garantiza que si el túnel VPN cae, el dispositivo deja de enviar tráfico en lugar de filtrarlo alrededor del túnel. WireGuard implementa esto de forma ordenada con hooks PostUp/PreDown en la configuración — el patrón canónico es PostUp = iptables -I OUTPUT ! -o %i -m mark ! --mark $(wg show %i fwmark) -m addrtype ! --dst-type LOCAL -j REJECT. El equivalente en OpenVPN son los scripts --route-up y --down-pre. Prueba el killswitch matando manualmente el proceso VPN y observando si el tráfico sigue fluyendo; si es así, el killswitch no está activado.

Fugas de DNS

Ambos protocolos transportan tráfico IP; ninguno enruta automáticamente el DNS a través del túnel. Configura el cliente VPN para que use un servidor DNS accesible solo a través del túnel (a menudo tu propio VPS ejecutando unbound o dnscrypt-proxy). En Linux, instala la integración de resolvconf o usa systemd-resolved con el ámbito correcto. Prueba con dnsleaktest.com después de cada actualización importante del SO o del cliente.

Fugas de IPv6

Si tu cliente tiene IPv6 y la VPN solo transporta IPv4, el tráfico IPv6 bypasea el túnel y expone tu IP real. O deshabilita IPv6 a nivel del dispositivo, o extiende la configuración VPN para manejar IPv6 dentro del túnel. WireGuard admite túneles de doble pila limpiamente; OpenVPN también con la configuración correcta del servidor.

Elegir el VPS adecuado para el trabajo

Para una VPN autogestionada personal o doméstica, el mínimo de especificaciones es bajo: 1 GB de RAM, 1 vCPU, 20 GB de disco y la capacidad de red para alcanzar la velocidad de túnel que deseas. WireGuard apenas usa CPU; OpenVPN se beneficia de un núcleo extra si estás empujando más de 500 Mbps. Elige primero el país usando la guía de jurisdicción, luego dimensiona el servidor. Consulta los planes VPS para opciones de entrada por menos de $10 al mes en siete jurisdicciones, y lee el caso de uso de alojamiento VPN para notas específicas de configuración.

Higiene operativa

- Rota el servidor cada 6 a 12 meses. Las IP de los centros de datos acumulan bagaje. Un VPS nuevo con una IP nueva cuesta $9 y lleva 10 minutos — más barato que luchar contra los captchas.

- Desactiva el SSH con contraseña. Solo clave, fail2ban o sshguard, opcionalmente un puerto distinto del 22 para reducir el ruido en los registros.

- Ejecuta unattended-upgrades. Un host VPN con un año de retraso en los parches del kernel es más peligroso que no tener VPN.

- Monitoriza el tráfico, no los contenidos. Una instalación simple de

vnstatte avisa cuando algo va mal — una saturación repentina del enlace ascendente suele significar que el servidor está siendo abusado. - Paga en cripto, sin KYC al registrarte. La guía de pagos cripto explica qué aprende el proveedor sobre ti según la moneda elegida.