Собственный VPN на VPS без KYC в стране с мягким законодательством — одно из наиболее экономически эффективных улучшений конфиденциальности в 2026 году. За менее чем $10 в месяц вы заменяете коммерческого VPN-провайдера, политике логирования которого приходится верить на слово, на решение, где граница доверия принадлежит вам. Два протокола, достойных внимания сегодня, — WireGuard и OpenVPN. Они выглядят взаимозаменяемыми на маркетинговой странице; на самом деле это не так. Это руководство разбирает реальные различия, важные нюансы настройки и операционную гигиену, сохраняющую сервер полезным на годы.

Почему хостить самостоятельно, а не пользоваться коммерческим VPN?

Граница доверия переходит к вам

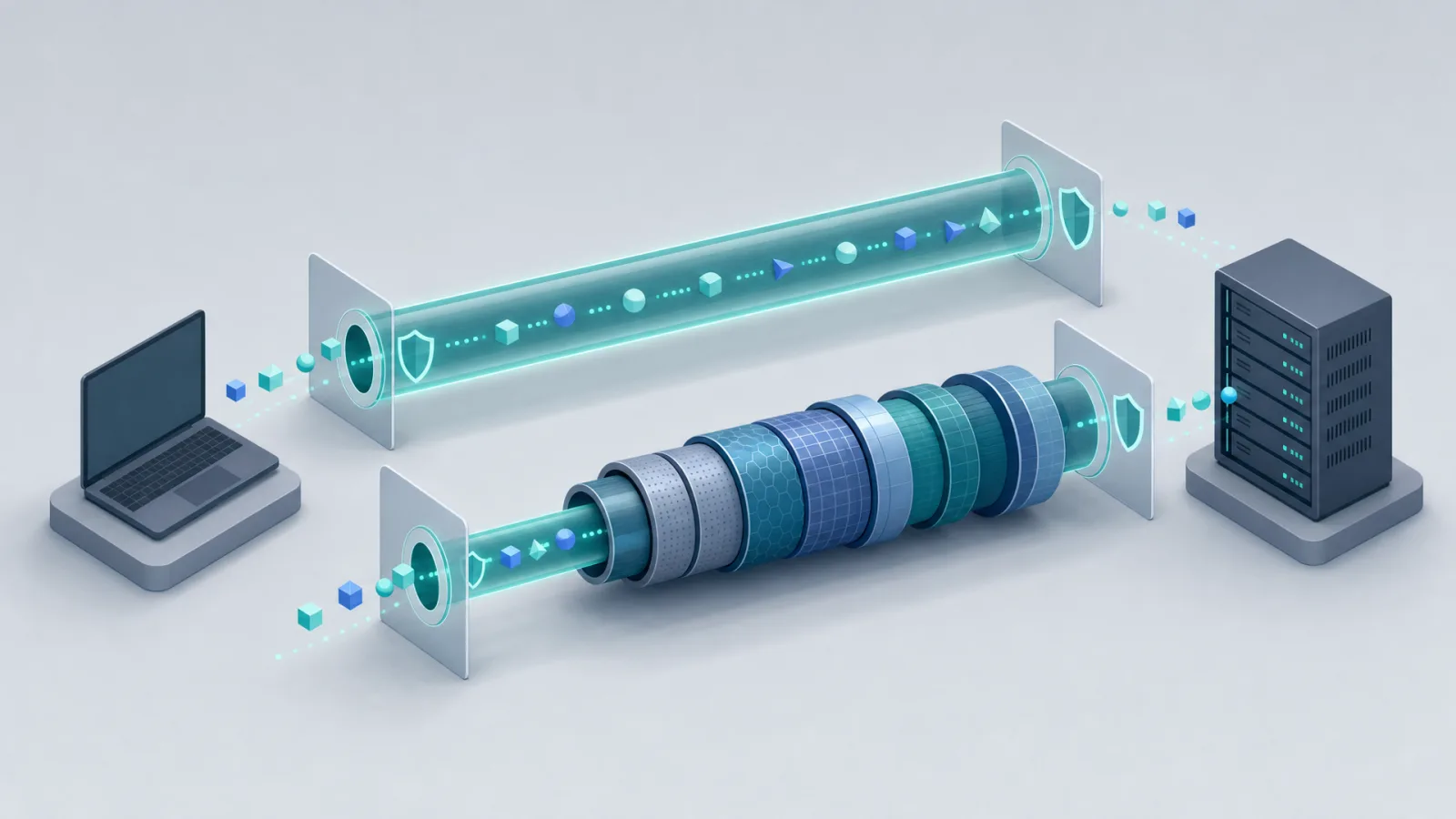

Коммерческий VPN-провайдер видит каждый сайт, который вы посещаете. Его политика конфиденциальности — обещание, проверяемое лишь в самом общем смысле, даже с публичными аудитами «без логов». Когда вы хостите сам, единственный, кто видит трафик на уровне VPN, — это вы. Провайдер знает, что IP существует и трафик проходит; что внутри туннеля — для него непрозрачно.

Без KYC, без репутации общего IP

IP-адреса коммерческих VPN постоянно блокируются. По состоянию на 2026 год большинство диапазонов крупных провайдеров помечены Cloudflare, каптчами Google, антифрод-системами финансовых сервисов и геофильтрами стриминга. Собственная точка выхода на свежем IP дата-центра без истории редко встречает что-либо из этого — пока вы не злоупотребляете ею, и тогда IP «сгорает» и вы поднимаете новый.

Стоимость

Коммерческий VPN: $5–$13 в месяц на пользователя. Собственный на VPS 1 ГБ / 1 vCPU: $5–$8 в месяц, обслуживает целый домашний хозяйство и легко достигает 200 Мбит/с на WireGuard. Точка безубыточности — один пользователь.

Что вы теряете

Выбор точки выхода в нескольких странах. Коммерческий VPN даёт 50+ стран выхода одним кликом; собственный даёт ровно ту страну, где расположен VPS. Решение — поднять два-три сервера в разных юрисдикциях, всё равно дешевле коммерческого.

WireGuard против OpenVPN: сравнение на уровне протокола

WireGuard в двух словах

WireGuard — современный VPN-протокол, разработанный Джейсоном Доненфельдом, включённый в ядро Linux в марте 2020 года. Кодовая база: около 4 000 строк C (против ~70 000 у OpenVPN). Работает в пространстве ядра на Linux — отсюда и преимущество в скорости. Криптография фиксирована: ChaCha20-Poly1305 для симметричного шифрования, Curve25519 для обмена ключами, BLAKE2s для хеширования, без согласования алгоритмов. Конфигурация — текстовый файл из 4–10 строк.

OpenVPN в двух словах

OpenVPN — устоявшийся стандарт, работающий с 2001 года. Работает в пространстве пользователя, использует OpenSSL или mbedTLS, поддерживает широкий диапазон шифров и методов аутентификации, настраивается в мельчайших деталях. Нативная поддержка TCP-транспорта (необходимо для ограниченных сетей с блокировкой UDP), аутентификация клиентов на основе TLS-сертификатов, подключаемая аутентификация PAM/RADIUS. Зрелый инструментарий, легко скриптовать, хорошо задокументированные операционные нюансы.

Сравнение

| Параметр | WireGuard | OpenVPN |

|---|---|---|

| Размер кода | ~4 000 строк | ~70 000 строк + OpenSSL |

| Пропускная способность на 1 Гбит/с | ~95% линейной скорости (~940 Мбит/с) | ~50–70% (~500–700 Мбит/с) |

| Время рукопожатия | ~1 RTT | ~6 RTT |

| UDP-порт по умолчанию | 51820 | 1194 |

| TCP-фолбэк | Нет (используйте udp2raw или wstunnel) | Да, нативный |

| Гибкость криптографии | Нет (фиксированный набор) | Полная |

| Нагрузка на батарею мобильных | Низкая (ядро + дружественность к роумингу) | Умеренная |

| Обфускация | Внешняя (udp2raw, awg) | obfsproxy, stunnel, tls-crypt-v2 |

| Поверхность аудита | Малая, формально верифицированная | Большая, хорошо проверенная |

| Операционная зрелость | Высокая с 2021 года | Высокая с ~2008 года |

Показатели пропускной способности: объяснение

На VPS за $10 с одним vCPU и общим каналом 1 Гбит/с WireGuard насытит канал, пока не упрётся в шейпер провайдера или CPU-узкое место пользовательского стека — обычно 800–940 Мбит/с в 2026 году. OpenVPN на том же оборудовании выйдет на плато около 500–650 Мбит/с из-за накладных расходов TLS и стоимости переключения контекста в пространстве пользователя. Для домашнего стриминга 4K обоих более чем достаточно. Для разработчика, скачивающего многогигабайтные образы контейнеров через туннель, WireGuard экономит реальное время.

Когда OpenVPN всё же правильный выбор

Ограниченные сети с блокировкой UDP

Гостиничные, университетские и корпоративные сети, блокирующие UDP-трафик, полностью блокируют WireGuard. OpenVPN через TCP/443 неотличим от HTTPS на уровне L4 и проходит. WireGuard можно туннелировать через TCP с помощью udp2raw или wstunnel, но это дополнительный компонент, сводящий на нет часть простоты WireGuard.

Тяжёлые требования к обфускации

Если вам нужна защита от активного зондирования в стране с DPI-блокировкой VPN — Великий китайский файрвол, Иран, недавние ограничения в России против крупных VPN-протоколов — OpenVPN со stunnel или obfs4 имеет более длинную историю применения. Решение для WireGuard (AmneziaWG — наиболее активно разрабатываемый форк с обфускацией) работает, но экосистема моложе.

Детальная аутентификация по пользователям

Если вы управляете VPN для небольшой команды и нужно отзывать доступ для отдельных сотрудников, PKI-модель OpenVPN (каждый пользователь получает сертификат, отзыв через CRL) удобнее, чем подход WireGuard «отредактировать конфиг и перезагрузить».

Когда WireGuard — правильный выбор

Для почти всего остального: личный VPN, домашний VPN, мобильный VPN с частыми переключениями сетей, производительные туннели, маломощные устройства, и любая установка, где простота снижает операционный риск. Конфиг из 4 строк означает минимальную поверхность для ошибок — частая причина утечек конфиденциальности OpenVPN — это включённое сжатие (CRIME) или устаревшие шифры, оставшиеся, потому что конфиг отпугивал.

Мобильные клиенты

Поведение WireGuard при роуминге — беззвучное восстановление туннеля при смене сети — значительно плавнее, чем у OpenVPN, где переподключения часто прерывают приложения. На мобильных также заметна разница в нагрузке на батарею: эффективность WireGuard на уровне ядра экономит измеримые проценты суточного заряда телефона с постоянно включённым VPN.

Нюансы настройки, которые подводят людей

Ограничение MTU

Оба протокола добавляют накладные расходы к каждому пакету (около 60 байт для WireGuard, больше для OpenVPN). Если MTU подлежащей сети равен 1500 и внутренний MTU тоже остаётся 1500, крупные пакеты фрагментируются или теряются — симптом: «мелкие запросы работают, крупные передачи зависают». Решение на VPS-сервере: iptables -t mangle -A FORWARD -p tcp --tcp-flags SYN,RST SYN -j TCPMSS --clamp-mss-to-pmtu. WireGuard частично самонастраивается, но сценарии TCP-over-UDP-over-TCP всё равно могут создавать проблемы.

Порт 25, злоупотребления и проблема спам-репутации

Большинство уважаемых провайдеров блокируют исходящий TCP/25 (SMTP) по умолчанию — без этого скомпрометированный VPS превращается в спам-ретранслятор в течение часов. По состоянию на 2026 года практически все офшорные VPS-провайдеры блокируют порт 25 на общих IP. Не пытайтесь обойти это; если вам реально нужен SMTP, запросите IP со статической репутацией и примите более длительную настройку. Держите VPN-точку выхода на обычном IP, а почтовый сервер — отдельно.

Репутация ASN

ASN дата-центров постепенно получают всё больше каптч от Cloudflare, Google и большинства антифрод-систем. Небольшие ASN офшорных дата-центров (малые и средние IP-диапазоны в Исландии, Молдове, Панаме) зачастую имеют более чистую репутацию, чем гигантские потребительские облачные ASN. Выбирайте провайдера соответственно. Подробнее — в сценарии использования VPN-хостинга.

Killswitch — PostUp/PostDown

Killswitch гарантирует, что при разрыве VPN-туннеля устройство прекращает отправлять трафик вместо утечки в обход. WireGuard реализует это элегантно через хуки PostUp/PreDown в конфиге — канонический шаблон: PostUp = iptables -I OUTPUT ! -o %i -m mark ! --mark $(wg show %i fwmark) -m addrtype ! --dst-type LOCAL -j REJECT. Эквивалент для OpenVPN — скрипты --route-up и --down-pre. Проверьте killswitch, вручную завершив процесс VPN и наблюдая, продолжает ли трафик течь; если да — killswitch не активен.

Утечки DNS

Оба протокола передают IP-трафик; ни один автоматически не маршрутизирует DNS через туннель. Настройте VPN-клиент так, чтобы он использовал DNS-сервер, доступный только через туннель (часто сам VPS с unbound или dnscrypt-proxy). На Linux установите интеграцию resolvconf или используйте systemd-resolved с правильным scope. Проверяйте на dnsleaktest.com после каждого крупного обновления ОС или клиента.

Утечки IPv6

Если у клиента есть IPv6, а VPN передаёт только IPv4, IPv6-трафик обходит туннель и раскрывает реальный IP. Либо отключите IPv6 на уровне устройства, либо расширьте конфиг VPN для обработки IPv6 внутри туннеля. WireGuard поддерживает двустековые туннели без лишних сложностей; OpenVPN — тоже при правильной конфигурации сервера.

Выбор правильного VPS для задачи

Для личного или домашнего собственного VPN минимальные требования низкие: 1 ГБ RAM, 1 vCPU, 20 ГБ диска и пропускная способность, соответствующая нужной скорости туннеля. WireGuard почти не нагружает CPU; OpenVPN выигрывает от дополнительного ядра при нагрузке выше 500 Мбит/с. Выбирайте страну сначала с помощью руководства по юрисдикции, затем размер сервера. Смотрите тарифы VPS для вариантов ниже $10 в месяц в семи юрисдикциях, и читайте сценарий VPN-хостинга для специфических заметок по настройке.

Операционная гигиена

- Меняйте сервер каждые 6–12 месяцев. IP дата-центров накапливают репутационный балласт. Новый VPS со свежим IP стоит $9 и занимает 10 минут — дешевле борьбы с каптчами.

- Отключите SSH по паролю. Только ключи, fail2ban или sshguard, опционально нестандартный порт для снижения шума в логах.

- Включите unattended-upgrades. VPN-хост, отстающий на год от патчей ядра, опаснее, чем его отсутствие.

- Мониторьте трафик, не содержимое. Простая установка

vnstatпокажет, когда что-то не так — внезапное насыщение аплинка обычно означает злоупотребление сервером. - Платите криптовалютой, без KYC при регистрации. Руководство по криптоплатежам описывает, что провайдер узнаёт о вас при выборе каждой монеты.