Ein selbst gehostetes VPN auf einem No-KYC-VPS in einem datenschutzfreundlichen Land ist eines der kostengünstigsten Datenschutz-Upgrades, die Sie im Jahr 2026 vornehmen können. Für unter $10 pro Monat ersetzen Sie einen kommerziellen VPN-Anbieter — dessen Protokollierungsrichtlinie Sie auf Vertrauen nehmen müssen — durch ein Setup, bei dem die Vertrauensgrenze Ihnen gehört. Die zwei Protokolle, die heute den Betrieb lohnen, sind WireGuard und OpenVPN. Auf einer Marketingseite sehen sie austauschbar aus; das sind sie nicht. Dieser Leitfaden beleuchtet die tatsächlichen Unterschiede, die Setup-Fallstricke, die wirklich wichtig sind, und die Betriebshygiene, die die Box jahrelang nützlich hält.

Warum selbst hosten statt einen kommerziellen VPN nutzen?

Die Vertrauensgrenze liegt bei Ihnen

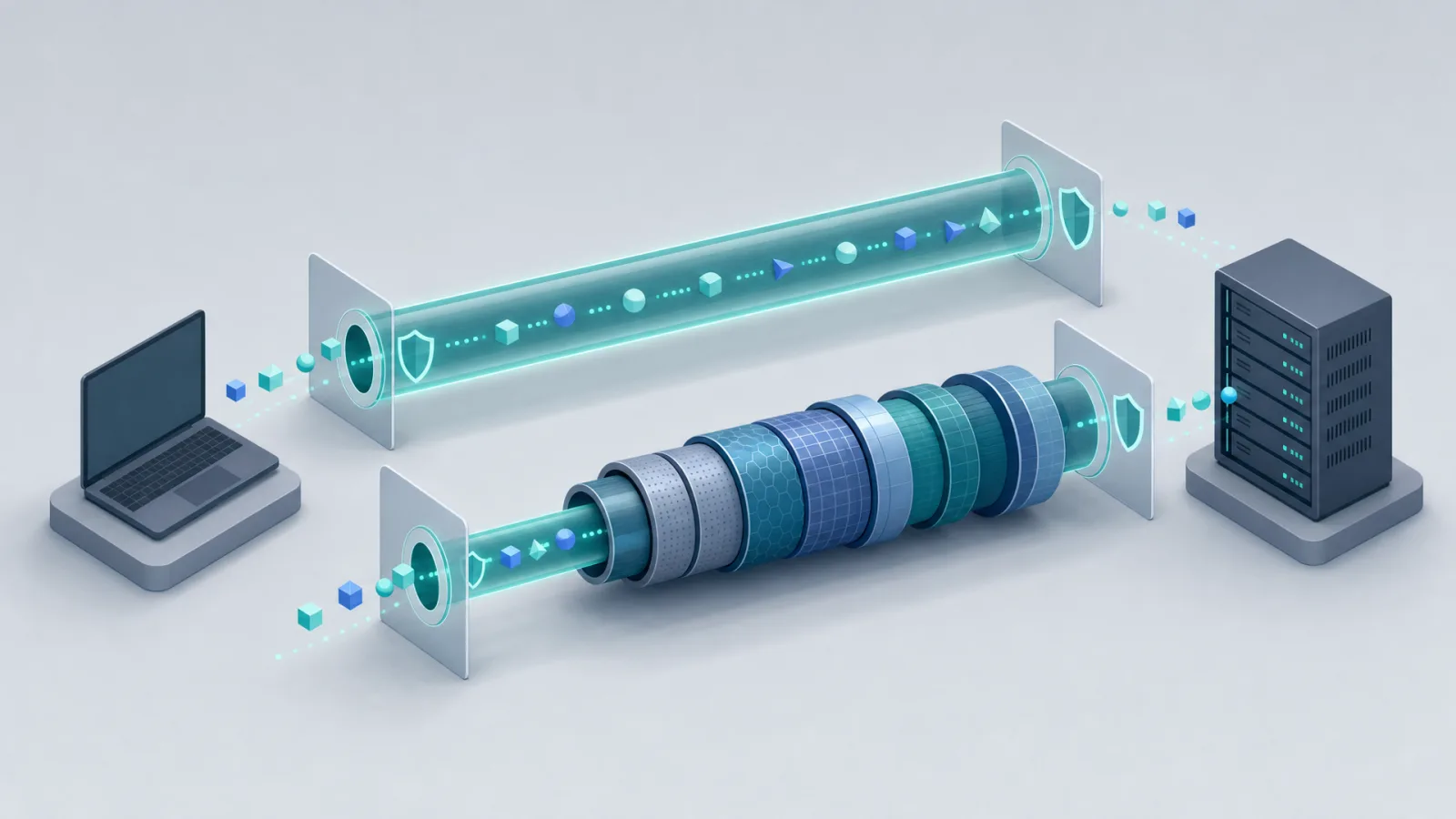

Ein kommerzieller VPN-Anbieter sieht jede Website, die Sie besuchen. Seine Datenschutzrichtlinie ist ein Versprechen — nur im laxesten Sinne prüfbar, selbst mit öffentlichen No-Logs-Audits. Wenn Sie selbst hosten, ist die einzige Entität, die Ihren Datenverkehr auf VPN-Ebene sieht, Sie selbst. Der Hoster weiß, dass die IP existiert und Datenverkehr fließt; was sich im Tunnel befindet, ist für ihn undurchsichtig.

Kein KYC, keine geteilte Exit-IP-Reputation

Kommerzielle VPN-Exit-IPs werden kontinuierlich gesperrt. Stand 2026 sind die IP-Bereiche der meisten großen Anbieter von Cloudflare, Google-Captchas, Anti-Betrugs-Systemen im Finanzbereich und Streaming-Geofences markiert. Ein selbst gehosteter Endpunkt auf einer frischen Rechenzentrum-IP ohne Vorgeschichte trifft selten auf diese — bis Sie ihn missbrauchen, woraufhin die IP verbraucht ist und Sie eine neue einrichten.

Kosten

Kommerzieller VPN: $5–$13 pro Monat pro Nutzer. Selbst gehostet auf einem 1-GB/1-vCPU-VPS: $5–$8 pro Monat, unterstützt einen ganzen Haushalt und erreicht mit WireGuard problemlos 200 Mbps. Der Break-Even liegt bei einem Nutzer.

Was Sie aufgeben

Mehrsprachige Exit-Auswahl. Ein kommerzieller VPN gibt Ihnen mit einem Klick 50+ Exit-Länder; selbst hosten gibt Ihnen genau das Land, in dem Ihr VPS ist. Die Lösung: zwei oder drei Boxen in verschiedenen Jurisdiktionen einrichten — immer noch günstiger als kommerziell.

WireGuard vs. OpenVPN: Protokollvergleich

WireGuard auf einen Blick

WireGuard ist ein modernes VPN-Protokoll, das von Jason Donenfeld entwickelt und im März 2020 in den Linux-Kernel aufgenommen wurde. Codebasis: etwa 4.000 Zeilen C (gegenüber ~70.000 für OpenVPN). Läuft im Kernel-Space unter Linux, was den Geschwindigkeitsvorteil hauptsächlich ausmacht. Kryptographie ist fest: ChaCha20-Poly1305 für symmetrisch, Curve25519 für Schlüsselaustausch, BLAKE2s für Hashing, keine Algorithmusaushandlung. Konfiguration besteht aus 4 bis 10 Textzeilen.

OpenVPN auf einen Blick

OpenVPN ist der etablierte Standard, seit 2001 im Einsatz. Läuft im User-Space, verwendet OpenSSL oder mbedTLS für Krypto, unterstützt eine breite Palette von Ciphern und Authentifizierungsmethoden und ist bis zur Schwierigkeit konfigurierbar. Native TCP-Transport-Unterstützung (unverzichtbar für einige eingeschränkte Netzwerke, in denen UDP blockiert ist), TLS-basierte Client-Authentifizierung via Zertifikate und PAM/RADIUS-Plugin-Authentifizierung. Ausgereifte Werkzeuge, einfach zu skripten, einfach zu prüfen, gut dokumentierte Betriebsfallstricke.

Direkter Vergleich

| Dimension | WireGuard | OpenVPN |

|---|---|---|

| Codegröße | ~4.000 Zeilen | ~70.000 Zeilen + OpenSSL |

| Durchsatz auf 1-Gbps-Link | ~95% Linerate (~940 Mbps) | ~50–70% Linerate (500–700 Mbps) |

| Handshake-Zeit | ~1 RTT | ~6 RTTs |

| Standard-UDP-Port | 51820 | 1194 |

| TCP-Fallback | Nein (udp2raw oder wstunnel verwenden) | Ja, nativ |

| Krypto-Agilität | Keine (feste Suite) | Vollständig |

| Mobiler Akkuverbrauch | Gering (Kernel + roaming-freundlich) | Mittel |

| Verschleierung | Extern (udp2raw, awg) | obfsproxy, stunnel, tls-crypt-v2 |

| Prüfumfang | Klein, formal verifiziert | Groß, gut überprüft |

| Betriebsreife | Stark seit 2021 | Stark seit ~2008 |

Die Durchsatzzahlen erklärt

Auf einem $10-VPS mit einem einzelnen vCPU und einem gemeinsam genutzten 1-Gbps-Link wird WireGuard den Link sättigen, bis Sie den Bandbreiten-Shaper des Hosters oder den CPU-Engpass des Userspace-Netzwerk-Stacks erreichen — typischerweise 800–940 Mbps im Jahr 2026. OpenVPN auf derselben Hardware plateaut bei etwa 500–650 Mbps aufgrund von TLS-Overhead und dem Userspace-Kontextwechsel-Aufwand. Für einen Haushalt, der 4K streamt, sind beide mehr als ausreichend. Für einen Entwickler, der Multi-Gigabyte-Container-Images über den Tunnel zieht, spart WireGuard echte Zeit.

Wann OpenVPN noch die richtige Wahl ist

Eingeschränkte Netzwerke, die UDP blockieren

Hotel-, Universitäts- und Unternehmensnetzwerke, die UDP-Datenverkehr ablehnen, brechen WireGuard sauber. OpenVPN über TCP/443 sieht auf L4 nicht von HTTPS zu unterscheiden aus und kommt durch. WireGuard kann über TCP mittels udp2raw oder wstunnel getunnelt werden, aber das ist ein zusätzliches bewegliches Teil und hebt einen Teil von WireGuards Einfachheit auf.

Erheblicher Verschleierungsbedarf

Wenn Sie Schutz vor aktivem Probing in einem Land mit Deep-Packet-Inspection-basierter VPN-Blockierung benötigen — Chinas Great Firewall, Iran, Russlands jüngste Durchsetzung gegen wichtige VPN-Protokolle — hat OpenVPN mit stunnel oder obfs4 einen längeren Bewährungstrack. WireGuards Lösung (AmneziaWG ist der am aktivsten entwickelte verschleierte Fork) funktioniert, aber das Ökosystem ist jünger.

Granulare Benutzer-Authentifizierung

Wenn Sie ein VPN für ein kleines Team betreiben und Einzelpersonen widerrufen müssen, ist OpenVPNs PKI-Modell (jeder Nutzer erhält ein Zertifikat, Widerruf via CRL) ergonomischer als WireGuards „Konfig bearbeiten und neu laden"-Ansatz.

Wann WireGuard die richtige Wahl ist

Für nahezu alles andere: persönliches VPN, Haushalts-VPN, mobiles VPN mit häufigem Netzwerkwechsel, performance-sensible Tunnel, stromsparende Geräte und jedes Setup, bei dem Einfachheit das Betriebsrisiko reduziert. Die 4-Zeilen-Konfiguration macht es schwer, etwas falsch zu konfigurieren — ein häufiger Grund für OpenVPN-Datenschutzlecks ist, dass Leute die Komprimierung aktiv lassen (CRIME) oder veraltete Cipher verwenden, weil die Konfiguration einschüchternd ist.

Mobile Clients

WireGuards Roaming-Verhalten — den Tunnel still wiederherzustellen, wenn sich das zugrundeliegende Netzwerk ändert — ist dramatisch glatter als bei OpenVPN, wo Reconnects oft Apps unterbrechen. Auf dem Mobilgerät ist der Akkuverbrauch-Unterschied ebenfalls real: WireGuards Kernel-Level-Effizienz spart messbare Prozentpunkte des Tagesakkus auf einem Telefon mit Always-on-VPN.

Setup-Fallstricke, die Probleme bereiten

MTU-Clamping

Beide Protokolle fügen jedem Paket Overhead hinzu (etwa 60 Bytes für WireGuard, mehr für OpenVPN). Wenn die MTU des zugrundeliegenden Netzwerks 1500 ist und die innere MTU bei 1500 bleibt, werden große Pakete fragmentiert oder verworfen — das Symptom ist „kleine Dinge funktionieren, große Übertragungen stocken". Lösung auf dem VPS-Server: iptables -t mangle -A FORWARD -p tcp --tcp-flags SYN,RST SYN -j TCPMSS --clamp-mss-to-pmtu. WireGuard ist etwas selbst-justierend, aber TCP-über-UDP-über-TCP-Szenarien können dennoch Probleme bereiten.

Port-25-Missbrauch und das Spam-Reputationsproblem

Die meisten seriösen Hoster blockieren standardmäßig ausgehendes TCP/25 (SMTP) — ohne das wird ein kompromittierter VPS innerhalb von Stunden zu einem Spam-Relay. Stand 2026 blockiert praktisch jeder Offshore-VPS-Anbieter Port 25 auf gemeinsam genutzten IPs. Versuchen Sie nicht, das zu umgehen; wenn Sie wirklich SMTP benötigen, beantragen Sie eine statische Reputations-IP und akzeptieren das längere Onboarding. Betreiben Sie Ihren VPN-Endpunkt auf der Standard-IP und Ihren Mail-Server woanders.

ASN-Reputation

Rechenzentrum-ASNs erleiden zunehmend mehr Captcha-Druck von Cloudflare, Google und den meisten Anti-Betrugs-Systemen. Boutique-Offshore-Rechenzentrum-ASNs (kleine/mittelgroße IP-Bereiche in Island, Moldau, Panama) haben oft eine sauberere Reputation als die riesigen Consumer-Cloud-ASNs. Wählen Sie den Hoster entsprechend. Mehr dazu im VPN-Hosting-Anwendungsfall.

Killswitch — PostUp/PostDown

Ein Killswitch stellt sicher, dass das Gerät aufhört, Datenverkehr zu senden, anstatt ihn am VPN vorbei zu lecken, wenn der VPN-Tunnel abbricht. WireGuard implementiert das ordentlich mit PostUp/PreDown-Hooks in der Konfiguration — das kanonische Muster ist PostUp = iptables -I OUTPUT ! -o %i -m mark ! --mark $(wg show %i fwmark) -m addrtype ! --dst-type LOCAL -j REJECT. Das OpenVPN-Äquivalent sind die --route-up- und --down-pre-Skripte. Testen Sie den Killswitch, indem Sie den VPN-Prozess manuell beenden und beobachten, ob Datenverkehr noch fließt; wenn ja, ist der Killswitch nicht aktiv.

DNS-Lecks

Beide Protokolle transportieren IP-Datenverkehr; keines leitet DNS automatisch durch den Tunnel. Konfigurieren Sie den VPN-Client so, dass er einen DNS-Server sendet, der nur über den Tunnel erreichbar ist (oft der VPS selbst, auf dem unbound oder dnscrypt-proxy läuft). Unter Linux installieren Sie die resolvconf-Integration oder verwenden systemd-resolved mit dem richtigen Scope. Testen Sie mit dnsleaktest.com nach jedem größeren Betriebssystem- oder Client-Update.

IPv6-Lecks

Wenn Ihr Client IPv6 hat und das VPN nur IPv4 transportiert, umgeht IPv6-Datenverkehr den Tunnel und legt Ihre echte IP offen. Entweder deaktivieren Sie IPv6 auf Geräteebene oder erweitern die VPN-Konfiguration zur Handhabung von IPv6 innerhalb des Tunnels. WireGuard unterstützt Dual-Stack-Tunnel sauber; OpenVPN tut das ebenfalls mit der richtigen Server-Konfiguration.

Den richtigen VPS für die Aufgabe wählen

Für ein persönliches oder Haushalts-selbst-gehostetes VPN ist die Spec-Untergrenze niedrig: 1 GB RAM, 1 vCPU, 20 GB Festplatte und die Netzkapazität, die der gewünschten Tunnelgeschwindigkeit entspricht. WireGuard verbraucht kaum CPU; OpenVPN profitiert von einem zusätzlichen Kern, wenn Sie 500+ Mbps schieben. Wählen Sie zuerst das Land anhand des Jurisdiktionsleitfadens, dann dimensionieren Sie die Box. VPS-Pläne durchsuchen für Einstiegsoptionen unter $10 pro Monat in sieben Jurisdiktionen, und lesen Sie den VPN-Hosting-Anwendungsfall für setup-spezifische Hinweise.

Betriebshygiene

- Rotieren Sie die Box alle 6 bis 12 Monate. Rechenzentrum-IPs sammeln Ballast. Ein neuer VPS mit einer neuen IP kostet $9 und dauert 10 Minuten — günstiger als gegen Captchas zu kämpfen.

- Passwort-SSH deaktivieren. Nur Schlüssel, fail2ban oder sshguard, optional ein Nicht-22-Port zur Reduzierung von Log-Rauschen.

- Unbeaufsichtigte Upgrades aktivieren. Ein VPN-Host, der ein Jahr hinter Kernel-Patches zurückliegt, ist gefährlicher als kein VPN.

- Datenverkehr überwachen, nicht Inhalte. Eine einfache

vnstat-Installation sagt Ihnen, wenn etwas nicht stimmt — plötzliche Uplink-Sättigung bedeutet meist, dass die Box missbraucht wird. - Mit Krypto bezahlen, kein KYC bei der Anmeldung. Der Krypto-Zahlungsleitfaden behandelt, was der Hoster je nach Münzwahl über Sie erfährt.