Uma VPN auto-hospedada em um VPS sem KYC em um país favorável à privacidade é uma das melhorias de privacidade mais rentáveis que você pode fazer em 2026. Por menos de $10 por mês você substitui um provedor comercial de VPN — cuja política de não-logs você precisa aceitar na fé — por uma configuração onde o limite de confiança é seu. Os dois protocolos que vale a pena executar hoje são WireGuard e OpenVPN. Eles parecem intercambiáveis em uma página de marketing; não são. Este guia analisa as diferenças reais, os detalhes de configuração que importam e a higiene operacional que mantém a máquina útil por anos.

Por que auto-hospedar em vez de usar uma VPN comercial?

O limite de confiança se move para você

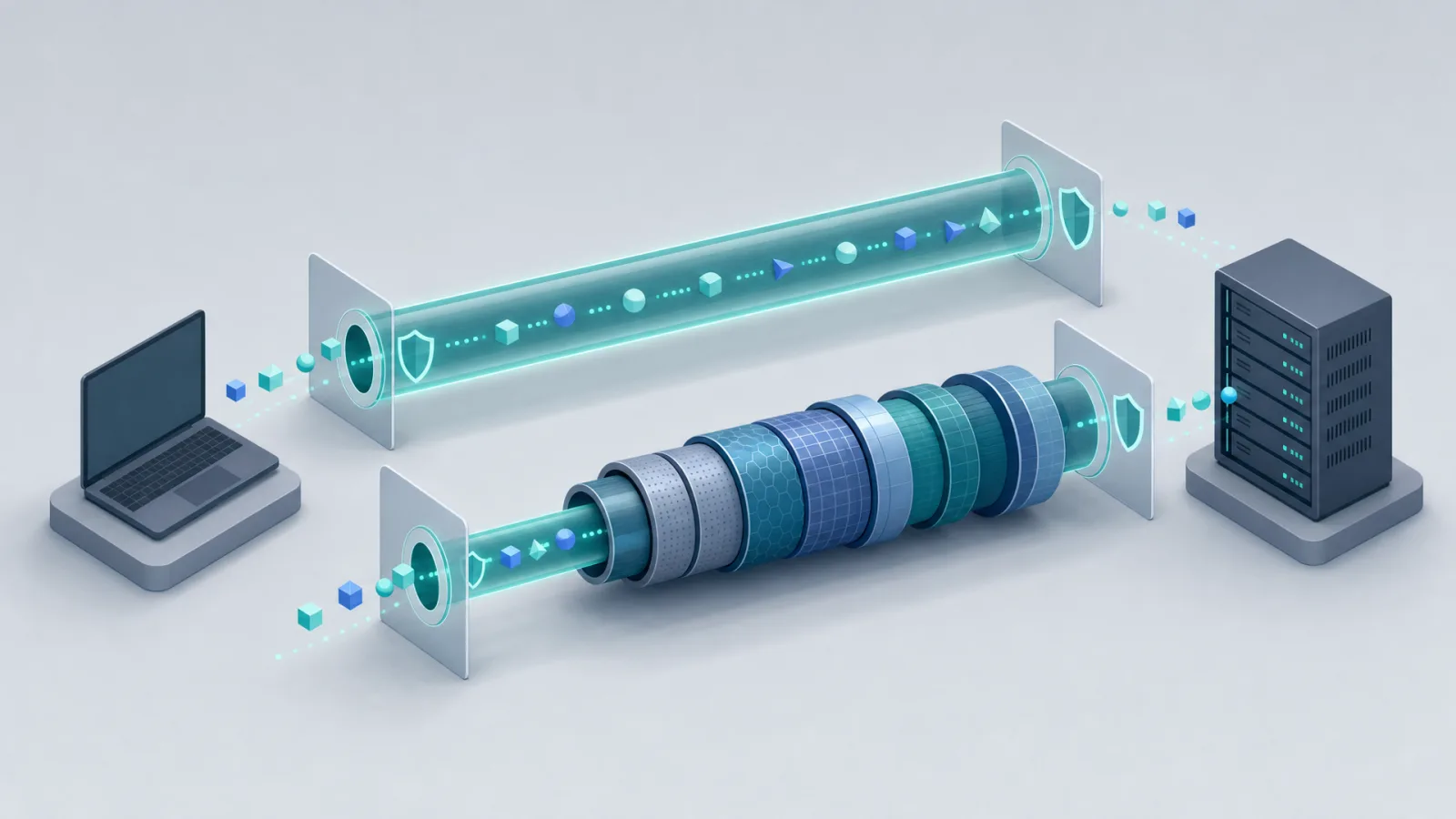

Um provedor comercial de VPN vê cada site que você visita. A política de privacidade deles é uma promessa — auditável apenas no sentido mais frouxo, mesmo com auditorias públicas de não-logs. Quando você auto-hospeda, a única entidade que vê seu tráfego na camada VPN é você. O host sabe que o IP existe e que o tráfego flui; o que está dentro do túnel é opaco para eles.

Sem KYC, sem reputação ruim de IP compartilhado

IPs de saída de VPN comercial são continuamente bloqueados. A partir de 2026, os ranges de IP da maioria dos grandes provedores estão sinalizados pelo Cloudflare, captchas do Google, sistemas antifraude de serviços financeiros e geobloqueios de streaming. Um endpoint auto-hospedado em um IP de datacenter novo e sem histórico raramente atinge nenhum desses — até você abusar dele, quando o IP se torna queimado e você sobe um novo.

Custo

VPN comercial: $5–$13 por mês por usuário. Auto-hospedado em VPS de 1 GB / 1 vCPU: $5–$8 por mês, suportando uma casa inteira e facilmente atingindo 200 Mbps no WireGuard. O ponto de cruzamento está em um usuário.

O que você abre mão

Seleção de saída em múltiplos países. Uma VPN comercial oferece 50+ países de saída com um clique; auto-hospedar oferece exatamente o país do seu VPS. A solução é subir dois ou três servidores em jurisdições diferentes — ainda mais barato que o comercial.

WireGuard vs OpenVPN: comparação em nível de protocolo

WireGuard em resumo

WireGuard é um protocolo VPN moderno projetado por Jason Donenfeld, incorporado ao kernel Linux em março de 2020. Base de código: cerca de 4.000 linhas de C (versus ~70.000 para OpenVPN). Roda no kernel space no Linux, que é a maior parte da vantagem de velocidade. A criptografia é fixa: ChaCha20-Poly1305 para simétrica, Curve25519 para troca de chaves, BLAKE2s para hashing, sem negociação de algoritmo. A configuração é um arquivo de texto de 4 a 10 linhas.

OpenVPN em resumo

OpenVPN é o padrão estabelecido, em produção desde 2001. Roda no user space, usa OpenSSL ou mbedTLS para criptografia, suporta uma ampla gama de cifras e métodos de autenticação, e é configurável a ponto de ser excessivo. Suporte nativo para transporte TCP (essencial para algumas redes restritas onde UDP é bloqueado), autenticação de cliente baseada em TLS via certificados e autenticação plugável PAM/RADIUS. Ferramentas maduras, fácil de scriptar, gotchas operacionais bem documentados.

Lado a lado

| Dimensão | WireGuard | OpenVPN |

|---|---|---|

| Tamanho do código | ~4.000 linhas | ~70.000 linhas + OpenSSL |

| Throughput em link de 1 Gbps | ~95% da taxa de linha (~940 Mbps) | ~50–70% da taxa de linha (500–700 Mbps) |

| Tempo de handshake | ~1 RTT | ~6 RTTs |

| Porta UDP padrão | 51820 | 1194 |

| Fallback TCP | Não (use udp2raw ou wstunnel) | Sim, nativo |

| Agilidade criptográfica | Nenhuma (suite fixa) | Completa |

| Impacto na bateria mobile | Baixo (kernel + amigável ao roaming) | Moderado |

| Ofuscação | Externa (udp2raw, awg) | obfsproxy, stunnel, tls-crypt-v2 |

| Superfície de auditoria | Pequena, formalmente verificada | Grande, bem revisada |

| Maturidade operacional | Sólida desde 2021 | Sólida desde ~2008 |

Os números de throughput, explicados

Em um VPS de $10 com um único vCPU e um link compartilhado de 1 Gbps, o WireGuard vai saturar o link até você atingir o limitador de banda do host ou o gargalo de CPU da pilha de rede no userspace — tipicamente 800–940 Mbps em 2026. O OpenVPN no mesmo hardware vai estabilizar em torno de 500–650 Mbps por causa do overhead do TLS e o custo de troca de contexto no userspace. Para uma casa transmitindo 4K, ambos são mais que suficientes. Para um dev puxando imagens de container de múltiplos gigabytes pelo túnel, o WireGuard economiza tempo real.

Quando o OpenVPN ainda é a escolha certa

Redes restritas que bloqueiam UDP

Redes de hotéis, universidades e corporativas que descartam tráfego UDP quebram o WireGuard limpo. OpenVPN sobre TCP/443 é indistinguível de HTTPS no L4 e passa. O WireGuard pode ser tunelado sobre TCP usando udp2raw ou wstunnel, mas isso é uma peça móvel adicional e desfaz parte da simplicidade do WireGuard.

Necessidades pesadas de ofuscação

Se você precisar de proteção contra sondagem ativa em um país com bloqueio de VPN baseado em inspeção profunda de pacotes — o Grande Firewall da China, Irã, a aplicação recente da Rússia contra os principais protocolos VPN — o OpenVPN com stunnel ou obfs4 tem um histórico mais longo. A solução do WireGuard (AmneziaWG sendo o fork ofuscado mais ativamente desenvolvido) funciona, mas o ecossistema é mais jovem.

Autenticação granular por usuário

Se você estiver executando uma VPN para uma pequena equipe e precisar revogar usuários individualmente, o modelo PKI do OpenVPN (cada usuário recebe um certificado, revogação via CRL) é mais ergonômico do que a abordagem "editar a config e recarregar" do WireGuard.

Quando o WireGuard é a escolha certa

Para quase todo o resto: VPN pessoal, VPN doméstica, VPN mobile com troca frequente de rede, túneis sensíveis ao desempenho, dispositivos de baixo consumo e qualquer configuração onde a simplicidade reduz o risco operacional. A config de 4 linhas significa que a superfície para erros de configuração é minúscula — uma causa comum de vazamentos de privacidade no OpenVPN é deixar a compressão ativada (CRIME) ou usar cifras desatualizadas porque a config é intimidadora.

Clientes mobile

O comportamento de roaming do WireGuard — reestabelecendo silenciosamente o túnel quando a rede subjacente muda — é dramaticamente mais suave do que o do OpenVPN, onde as reconexões frequentemente interrompem os apps. No mobile, a diferença no impacto da bateria também é real: a eficiência em nível de kernel do WireGuard economiza pontos percentuais mensuráveis de bateria diária em um telefone com VPN sempre ativa.

Armadilhas de configuração que pegam as pessoas

Ajuste de MTU

Ambos os protocolos adicionam overhead a cada pacote (cerca de 60 bytes para WireGuard, mais para OpenVPN). Se o MTU da rede subjacente for 1500 e o MTU interno permanecer em 1500, pacotes grandes ficam fragmentados ou descartados — o sintoma é "coisas pequenas funcionam, transferências grandes travam". Corrija no servidor VPS: iptables -t mangle -A FORWARD -p tcp --tcp-flags SYN,RST SYN -j TCPMSS --clamp-mss-to-pmtu. O WireGuard é parcialmente autossuficiente, mas cenários TCP-sobre-UDP-sobre-TCP ainda podem ser problemáticos.

Abuso da porta 25 e o problema de reputação de spam

A maioria dos hosts respeitáveis bloqueia o TCP/25 de saída (SMTP) por padrão — sem ele, um VPS comprometido se torna um relay de spam em horas. A partir de 2026, virtualmente todos os provedores de VPS offshore bloqueiam a porta 25 em IPs compartilhados. Não tente contornar isso; se você genuinamente precisar de SMTP, solicite um IP de reputação estático e aceite o onboarding mais longo. Execute seu endpoint VPN no IP padrão e seu servidor de e-mail em outro lugar.

Reputação do ASN

ASNs de datacenter ficam progressivamente mais pressionados por captchas do Cloudflare, Google e da maioria dos sistemas antifraude. ASNs de datacenter offshore boutique (ranges de IP pequenos/médios na Islândia, Moldávia, Panamá) frequentemente têm reputação mais limpa do que os ASNs de nuvem de consumo gigante. Escolha o host adequadamente. Para mais sobre isso, veja o caso de uso de hospedagem VPN.

Killswitch — PostUp/PostDown

Um killswitch garante que, se o túnel VPN cair, o dispositivo pare de enviar tráfego em vez de vazar ao redor dele. O WireGuard implementa isso de forma elegante com hooks PostUp/PreDown na config — o padrão canônico é PostUp = iptables -I OUTPUT ! -o %i -m mark ! --mark $(wg show %i fwmark) -m addrtype ! --dst-type LOCAL -j REJECT. O equivalente no OpenVPN são os scripts --route-up e --down-pre. Teste o killswitch encerrando manualmente o processo VPN e observando se o tráfego ainda flui; se fluir, o killswitch não está engajado.

Vazamentos de DNS

Ambos os protocolos transportam tráfego IP; nenhum automaticamente roteia DNS pelo túnel. Configure o cliente VPN para usar um servidor DNS acessível apenas pelo túnel (geralmente o próprio VPS executando unbound ou dnscrypt-proxy). No Linux, instale a integração do resolvconf ou use o systemd-resolved com o escopo correto. Teste com dnsleaktest.com após cada atualização maior do SO ou cliente.

Vazamentos de IPv6

Se seu cliente tem IPv6 e a VPN só transporta IPv4, o tráfego IPv6 contorna o túnel e expõe seu IP real. Ou desative o IPv6 no nível do dispositivo, ou estenda a config da VPN para tratar IPv6 dentro do túnel. O WireGuard suporta túneis dual-stack de forma limpa; o OpenVPN também, com a config de servidor correta.

Escolhendo o VPS certo para o trabalho

Para uma VPN auto-hospedada pessoal ou doméstica, o piso de especificações é baixo: 1 GB de RAM, 1 vCPU, 20 GB de disco e a capacidade de rede para corresponder à velocidade de túnel que você deseja. O WireGuard mal usa CPU; o OpenVPN se beneficia de um core extra se você estiver empurrando mais de 500 Mbps. Escolha o país primeiro usando o guia de jurisdições, depois dimensione a máquina. Veja os planos VPS para opções de entrada abaixo de $10 por mês em sete jurisdições, e leia o caso de uso de hospedagem VPN para notas específicas de configuração.

Higiene operacional

- Rotacione a máquina a cada 6 a 12 meses. IPs de datacenter acumulam bagagem. Um novo VPS com um IP novo custa $9 e leva 10 minutos — mais barato do que lutar contra captchas.

- Desative SSH com senha. Apenas chave, fail2ban ou sshguard, opcionalmente uma porta diferente de 22 para reduzir ruído nos logs.

- Execute unattended-upgrades. Um host VPN que está um ano atrasado em patches do kernel é mais perigoso do que não ter VPN.

- Monitore o tráfego, não o conteúdo. Uma instalação simples do

vnstatte avisa quando algo está errado — saturação repentina do uplink geralmente significa que a máquina está sendo abusada. - Pague em cripto, sem KYC no cadastro. O guia de pagamentos cripto cobre o que o host aprende sobre você por escolha de moeda.