Un VPN auto-hébergé sur un VPS sans-KYC dans un pays favorable à la confidentialité est l'une des améliorations de confidentialité les plus rentables que vous puissiez effectuer en 2026. Pour moins de 10 $ par mois, vous remplacez un fournisseur VPN commercial — dont vous devez prendre la politique de journalisation sur parole — par une configuration où la frontière de confiance vous appartient. Les deux protocoles qui valent la peine d'être déployés aujourd'hui sont WireGuard et OpenVPN. Ils semblent interchangeables sur une page marketing ; ils ne le sont pas. Ce guide examine les vraies différences, les pièges de configuration importants, et l'hygiène opérationnelle qui garde la machine utile pendant des années.

Pourquoi auto-héberger plutôt qu'utiliser un VPN commercial ?

La frontière de confiance vous revient

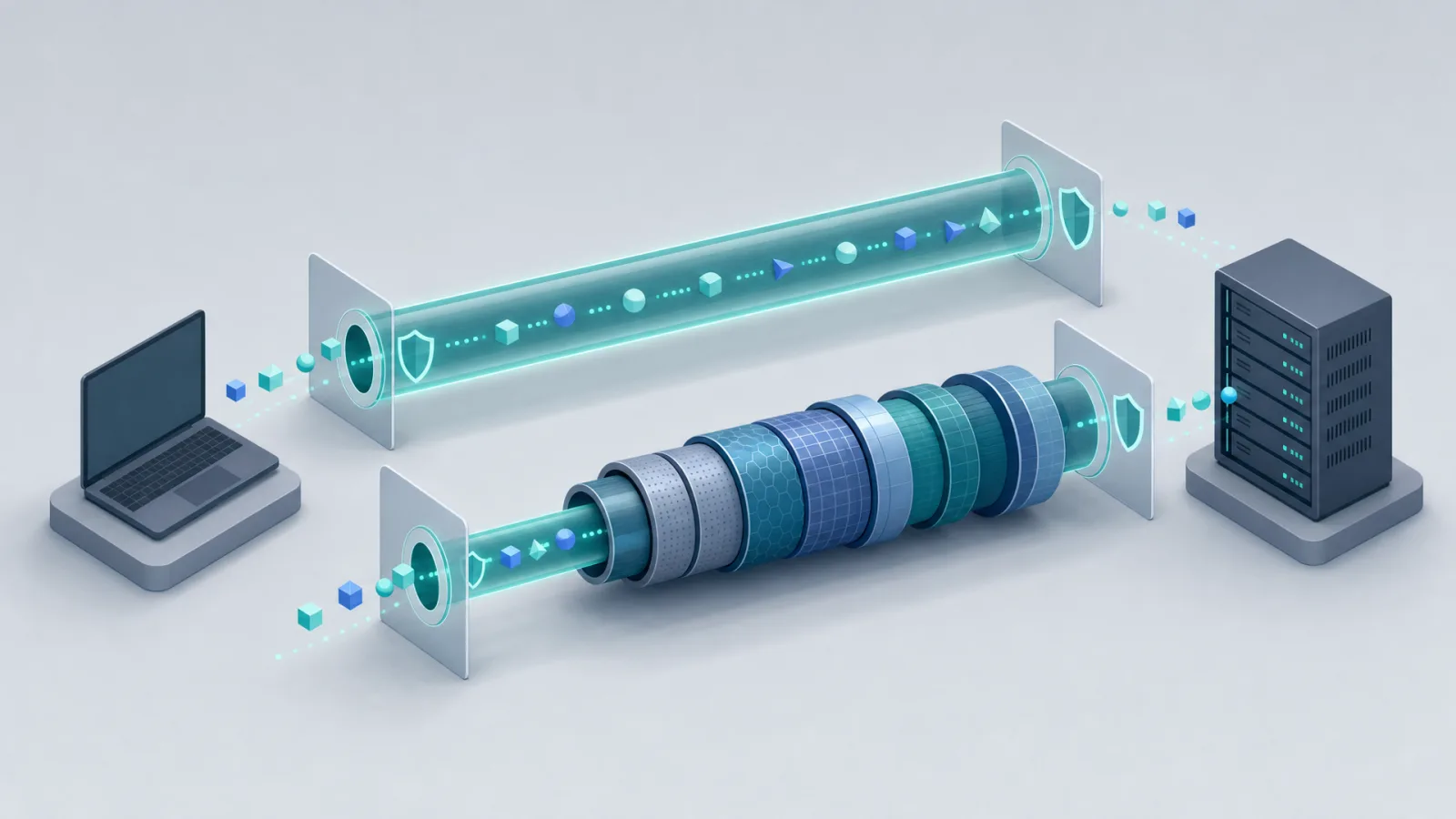

Un fournisseur VPN commercial voit chaque site que vous visitez. Sa politique de confidentialité est une promesse — vérifiable uniquement dans le sens le plus vague, même avec des audits publics sans-journaux. Lorsque vous auto-hébergez, la seule entité qui voit votre trafic au niveau VPN, c'est vous. L'hébergeur sait que l'IP existe et que du trafic circule ; ce qui est à l'intérieur du tunnel leur est opaque.

Sans KYC, sans réputation d'IP de sortie partagée

Les IP de sortie des VPN commerciaux sont continuellement inscrites sur des listes de blocage. En 2026, la plupart des plages IP des grands fournisseurs sont signalées par Cloudflare, les captchas Google, les systèmes anti-fraude des services financiers et les géofences de streaming. Un point de sortie auto-hébergé sur une IP datacenter récente sans historique rencontre rarement l'un de ces obstacles — jusqu'à ce que vous en abuisiez, auquel cas l'IP est grillée et vous en lancez une nouvelle.

Coût

VPN commercial : 5 à 13 $ par mois par utilisateur. Auto-hébergé sur un VPS 1 Go / 1 vCPU : 5 à 8 $ par mois, supportant un foyer entier et atteignant facilement 200 Mbps sur WireGuard. Le point de croisement est à un seul utilisateur.

Ce à quoi vous renoncez

La sélection multi-pays de sortie. Un VPN commercial vous donne plus de 50 pays de sortie en un clic ; l'auto-hébergement vous donne exactement le pays où se trouve votre VPS. La solution est de déployer deux ou trois machines dans des juridictions différentes — toujours moins cher que le commercial.

WireGuard vs OpenVPN : comparaison au niveau du protocole

WireGuard en bref

WireGuard est un protocole VPN moderne conçu par Jason Donenfeld, intégré au noyau Linux en mars 2020. Base de code : environ 4 000 lignes de C (contre ~70 000 pour OpenVPN). S'exécute dans l'espace noyau sur Linux, ce qui représente l'essentiel de l'avantage de vitesse. La cryptographie est fixe : ChaCha20-Poly1305 pour le symétrique, Curve25519 pour l'échange de clés, BLAKE2s pour le hachage, pas de négociation d'algorithme. La configuration est un fichier texte de 4 à 10 lignes.

OpenVPN en bref

OpenVPN est le standard établi, en production depuis 2001. S'exécute en espace utilisateur, utilise OpenSSL ou mbedTLS pour la cryptographie, prend en charge une large gamme de chiffrements et de méthodes d'authentification, et est configurable à l'excès. Support natif du transport TCP (indispensable sur certains réseaux restreints où l'UDP est bloqué), authentification client TLS via certificats, et authentification enfichable PAM/RADIUS. Outillage mature, facile à scripter, facile à auditer, pièges opérationnels bien documentés.

Comparaison côte à côte

| Dimension | WireGuard | OpenVPN |

|---|---|---|

| Taille du code | ~4 000 lignes | ~70 000 lignes + OpenSSL |

| Débit sur lien 1 Gbps | ~95 % du débit nominal (~940 Mbps) | ~50–70 % du débit nominal (500–700 Mbps) |

| Temps de poignée de main | ~1 RTT | ~6 RTTs |

| Port UDP par défaut | 51820 | 1194 |

| Repli TCP | Non (utiliser udp2raw ou wstunnel) | Oui, natif |

| Agilité cryptographique | Aucune (suite fixe) | Complète |

| Impact batterie mobile | Faible (noyau + compatible roaming) | Modéré |

| Obfuscation | Externe (udp2raw, awg) | obfsproxy, stunnel, tls-crypt-v2 |

| Surface d'audit | Petite, formellement vérifiée | Grande, bien examinée |

| Maturité opérationnelle | Solide depuis 2021 | Solide depuis ~2008 |

Les chiffres de débit, expliqués

Sur un VPS à 10 $ avec un seul vCPU et un lien partagé à 1 Gbps, WireGuard saturera le lien jusqu'à atteindre le limiteur de bande passante de l'hébergeur ou le goulot d'étranglement CPU de la pile réseau en espace utilisateur — généralement 800 à 940 Mbps en 2026. OpenVPN sur le même matériel plafonnera autour de 500 à 650 Mbps en raison de la surcharge TLS et du coût du changement de contexte en espace utilisateur. Pour un foyer qui regarde de la 4K en streaming, les deux suffisent largement. Pour un développeur qui tire des images de conteneurs multi-gigaoctets via le tunnel, WireGuard fait gagner du temps réel.

Quand OpenVPN reste le bon choix

Réseaux restreints qui bloquent l'UDP

Les réseaux d'hôtels, d'universités et d'entreprises qui coupent le trafic UDP cassent WireGuard proprement. OpenVPN sur TCP/443 est indiscernable de HTTPS au niveau L4 et passe. WireGuard peut être tunnellisé sur TCP en utilisant udp2raw ou wstunnel, mais c'est une pièce mobile supplémentaire qui annule une partie de la simplicité de WireGuard.

Besoins d'obfuscation intensive

Si vous avez besoin d'une protection contre le sondage actif dans un pays avec un blocage des VPN basé sur l'inspection approfondie des paquets — le Grand Firewall chinois, l'Iran, l'application récente de la Russie contre les principaux protocoles VPN — OpenVPN avec stunnel ou obfs4 a un historique plus long. La solution de WireGuard (AmneziaWG étant le fork obfusqué le plus activement développé) fonctionne, mais l'écosystème est plus jeune.

Authentification granulaire par utilisateur

Si vous gérez un VPN pour une petite équipe et devez révoquer des individus, le modèle PKI d'OpenVPN (chaque utilisateur reçoit un certificat, révocation via CRL) est plus ergonomique que l'approche de WireGuard « modifier la config et recharger ».

Quand WireGuard est le bon choix

Pour presque tout le reste : VPN personnel, VPN pour foyer, VPN mobile avec changements fréquents de réseau, tunnels sensibles aux performances, appareils à faible consommation, et toute configuration où la simplicité réduit le risque opérationnel. La configuration de 4 lignes signifie que la surface de mauvaise configuration est minuscule — une cause courante de fuites de confidentialité OpenVPN est que les gens laissent la compression activée (CRIME) ou utilisent des chiffrements obsolètes parce que la configuration est intimidante.

Clients mobiles

Le comportement de roaming de WireGuard — rétablissant silencieusement le tunnel lorsque le réseau sous-jacent change — est considérablement plus fluide que celui d'OpenVPN, où les reconnexions interrompent souvent les applications. Sur mobile, la différence d'impact sur la batterie est également réelle : l'efficacité au niveau noyau de WireGuard économise des points de pourcentage mesurables de la batterie quotidienne sur un téléphone avec VPN toujours actif.

Pièges de configuration qui font trébucher

Limitation du MTU

Les deux protocoles ajoutent de la surcharge à chaque paquet (environ 60 octets pour WireGuard, davantage pour OpenVPN). Si le MTU du réseau sous-jacent est de 1500 et que le MTU interne reste à 1500, les grands paquets sont fragmentés ou abandonnés — le symptôme est « les petites choses fonctionnent, les grands transferts se bloquent ». Correction côté serveur VPS : iptables -t mangle -A FORWARD -p tcp --tcp-flags SYN,RST SYN -j TCPMSS --clamp-mss-to-pmtu. WireGuard est quelque peu auto-ajustable, mais les scénarios TCP-sur-UDP-sur-TCP peuvent encore poser problème.

Abus du port 25 et problème de réputation spam

La plupart des hébergeurs réputés bloquent par défaut le TCP/25 sortant (SMTP) — sans cela, un VPS compromis devient un relais de spam en quelques heures. En 2026, pratiquement tous les fournisseurs de VPS offshore bloquent le port 25 sur les IP partagées. N'essayez pas de contourner cela ; si vous avez genuinement besoin de SMTP, demandez une IP statique à réputation et acceptez l'intégration plus longue. Faites tourner votre point de sortie VPN sur l'IP par défaut et votre serveur mail ailleurs.

Réputation de l'ASN

Les ASN de datacenter subissent une pression captcha progressivement plus forte de Cloudflare, Google et la plupart des systèmes anti-fraude. Les ASN de datacenter offshore de niche (plages d'IP petites/moyennes en Islande, Moldavie, Panama) ont souvent une meilleure réputation que les grands ASN cloud grand public. Choisissez l'hébergeur en conséquence. Pour en savoir plus, consultez le cas d'usage hébergement VPN.

Killswitch — PostUp/PostDown

Un killswitch garantit que si le tunnel VPN tombe, l'appareil arrête d'envoyer du trafic plutôt que de fuir à côté. WireGuard implémente cela proprement avec des hooks PostUp/PreDown dans la configuration — le schéma canonique est PostUp = iptables -I OUTPUT ! -o %i -m mark ! --mark $(wg show %i fwmark) -m addrtype ! --dst-type LOCAL -j REJECT. L'équivalent OpenVPN est les scripts --route-up et --down-pre. Testez le killswitch en tuant manuellement le processus VPN et en observant si le trafic circule toujours ; si c'est le cas, le killswitch n'est pas engagé.

Fuites DNS

Les deux protocoles transportent du trafic IP ; aucun ne route automatiquement le DNS via le tunnel. Configurez le client VPN pour pousser un serveur DNS accessible uniquement via le tunnel (souvent votre VPS lui-même exécutant unbound ou dnscrypt-proxy). Sur Linux, installez l'intégration resolvconf ou utilisez systemd-resolved avec la bonne portée. Testez avec dnsleaktest.com après chaque mise à jour majeure du système d'exploitation ou du client.

Fuites IPv6

Si votre client a IPv6 et que le VPN ne transporte qu'IPv4, le trafic IPv6 contourne le tunnel et expose votre vraie IP. Désactivez IPv6 au niveau de l'appareil, ou étendez la configuration VPN pour gérer IPv6 à l'intérieur du tunnel. WireGuard supporte les tunnels dual-stack proprement ; OpenVPN aussi avec la bonne configuration serveur.

Choisir le bon VPS pour la tâche

Pour un VPN auto-hébergé personnel ou pour foyer, le plancher de spécification est bas : 1 Go de RAM, 1 vCPU, 20 Go de disque, et la capacité réseau pour correspondre à la vitesse de tunnel souhaitée. WireGuard utilise à peine le CPU ; OpenVPN bénéficie d'un cœur supplémentaire si vous poussez plus de 500 Mbps. Choisissez d'abord le pays en utilisant le guide des juridictions, puis dimensionnez la machine. Parcourez les forfaits VPS pour des options d'entrée de gamme à moins de 10 $ par mois dans sept juridictions, et lisez le cas d'usage hébergement VPN pour des notes spécifiques à la configuration.

Hygiène opérationnelle

- Faites tourner la machine tous les 6 à 12 mois. Les IP de datacenter accumulent des bagages. Un nouveau VPS avec une nouvelle IP coûte 9 $ et prend 10 minutes — moins cher que de se battre contre les captchas.

- Désactivez SSH par mot de passe. Clé uniquement, fail2ban ou sshguard, optionnellement un port non-22 pour réduire le bruit des journaux.

- Exécutez unattended-upgrades. Un hôte VPN en retard d'un an sur les correctifs noyau est plus dangereux qu'aucun VPN.

- Surveillez le trafic, pas le contenu. Une simple installation

vnstatvous indique quand quelque chose ne va pas — une saturation soudaine de la liaison montante signifie généralement que la machine est abusée. - Payez en crypto, sans KYC à l'inscription. Le guide des paiements crypto couvre ce que l'hébergeur apprend sur vous selon le choix de monnaie.