在隐私友好国家的无 KYC VPS 上自托管 VPN,是 2026 年性价比最高的隐私升级之一。每月不到 $10,你就可以替代一家商业 VPN 服务商——其无日志政策你只能凭信任接受——搭建出一套信任边界完全由你自己掌控的方案。目前值得部署的两种协议是 WireGuard 和 OpenVPN。从营销页面看,它们似乎可以互换;事实并非如此。本指南梳理真正的差异、需要注意的部署陷阱,以及让这台服务器多年保持有效的运营规范。

为什么要自托管,而不是使用商业 VPN?

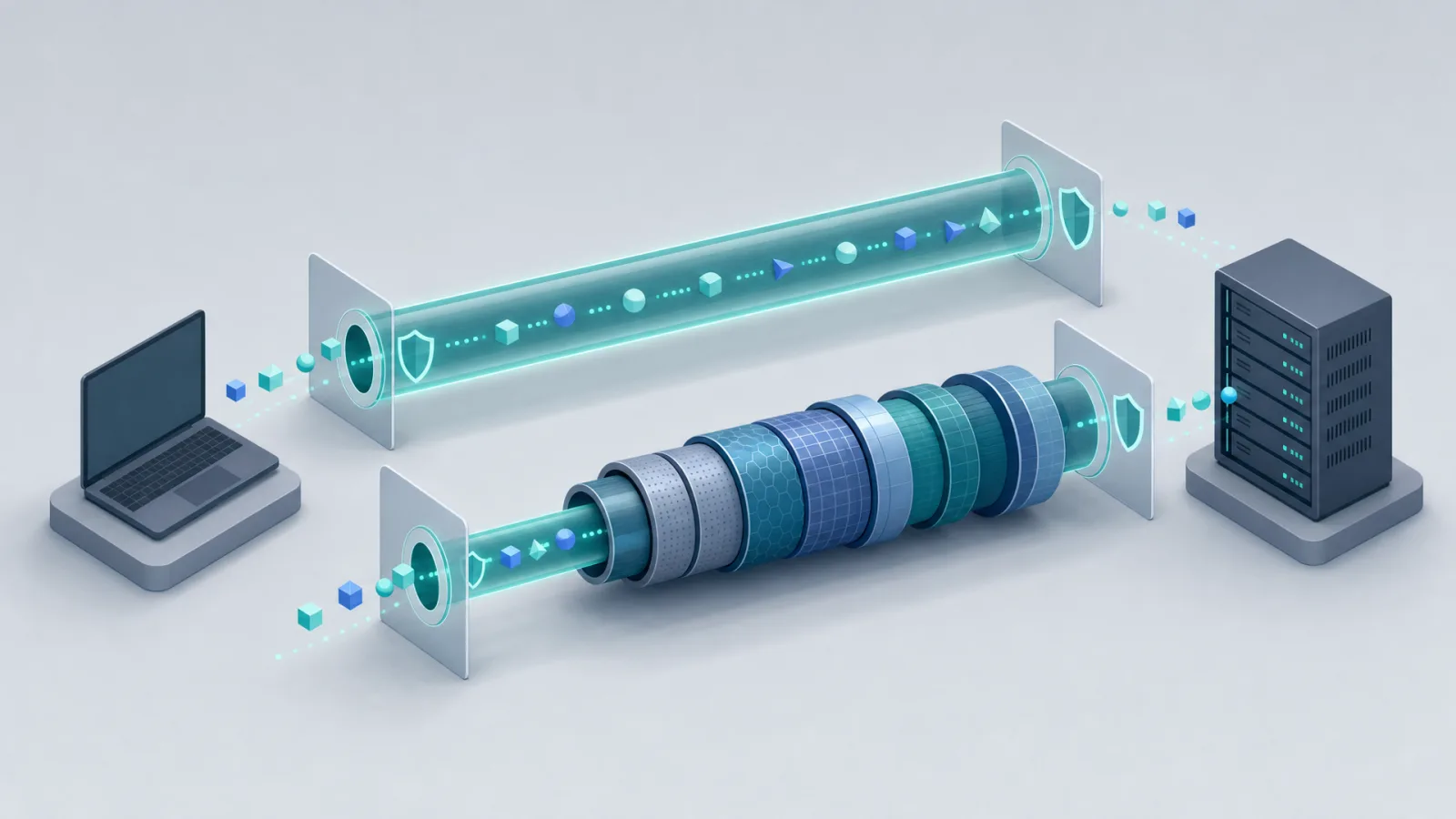

信任边界转移到你手中

商业 VPN 服务商能看到你访问的每一个网站。他们的隐私政策是一个承诺——即使有公开的无日志审计,验证程度也极为有限。当你自托管时,在 VPN 层面唯一能看到你流量的实体是你自己。主机知道这个 IP 的存在以及流量的进出;隧道内的内容对他们是不透明的。

无 KYC,无共享出口 IP 信誉问题

商业 VPN 出口 IP 持续被列入黑名单。截至 2026 年,大多数主流服务商的 IP 段已被 Cloudflare、Google 验证码、金融服务反欺诈系统和流媒体地理围栏标记。一个没有历史记录的全新数据中心 IP 上的自托管端点很少触发任何此类拦截——直到你滥用它,届时该 IP 就会被烧毁,你再开一台新的即可。

费用

商业 VPN:每用户每月 $5–$13。1GB / 1 vCPU VPS 上的自托管:每月 $5–$8,可支持整个家庭,WireGuard 下轻松达到 200 Mbps。在单用户场景下,自托管就开始比商业 VPN 便宜了。

你放弃的东西

多国出口选择。商业 VPN 一键提供 50+ 个出口国;自托管只提供你 VPS 所在的那个国家。解决方案是在不同司法管辖区开两三台机器——仍然比商业 VPN 更便宜。

WireGuard 与 OpenVPN:协议层面对比

WireGuard 简介

WireGuard 是由 Jason Donenfeld 设计的现代 VPN 协议,于 2020 年 3 月并入 Linux 内核主线。代码库约 4,000 行 C(OpenVPN 约 70,000 行)。在 Linux 上运行于内核空间,这是其大部分速度优势的来源。密码学套件固定:ChaCha20-Poly1305 对称加密、Curve25519 密钥交换、BLAKE2s 哈希,无算法协商。配置为 4 至 10 行文本文件。

OpenVPN 简介

OpenVPN 是 2001 年以来的既有标准。运行于用户空间,使用 OpenSSL 或 mbedTLS 处理加密,支持多种加密套件和认证方式,可配置性极强。原生支持 TCP 传输(对于 UDP 被封锁的受限网络至关重要)、基于 TLS 的证书客户端认证,以及 PAM/RADIUS 可插拔认证。工具生态成熟,易于脚本化,易于审计,运营陷阱有据可查。

横向对比

| 维度 | WireGuard | OpenVPN |

|---|---|---|

| 代码量 | 约 4,000 行 | 约 70,000 行 + OpenSSL |

| 1 Gbps 链路吞吐量 | 约 95% 线速(约 940 Mbps) | 约 50–70% 线速(500–700 Mbps) |

| 握手时间 | 约 1 RTT | 约 6 RTT |

| 默认 UDP 端口 | 51820 | 1194 |

| TCP 回退 | 无(需 udp2raw 或 wstunnel) | 有,原生支持 |

| 密码套件灵活性 | 无(固定套件) | 完整 |

| 移动端电池消耗 | 低(内核级 + 漫游友好) | 中等 |

| 流量混淆 | 外部方案(udp2raw、awg) | obfsproxy、stunnel、tls-crypt-v2 |

| 审计面 | 小,经过形式化验证 | 大,经过充分审查 |

| 运营成熟度 | 2021 年起稳健 | 约 2008 年起稳健 |

吞吐量数据解读

在配备单 vCPU 和 1 Gbps 共享链路的 $10 VPS 上,WireGuard 会将链路跑满,直到触及主机的带宽整形器或用户空间网络栈的 CPU 瓶颈——2026 年通常为 800–940 Mbps。同等硬件上的 OpenVPN 因 TLS 开销和用户空间上下文切换代价,通常在 500–650 Mbps 时到达瓶颈。对于家庭 4K 流媒体,两者都足够。对于通过隧道拉取多 GB 容器镜像的开发者,WireGuard 可以节省真实的时间。

OpenVPN 仍是正确选择的场景

封锁 UDP 的受限网络

屏蔽 UDP 流量的酒店、大学和企业网络会直接中断 WireGuard。OpenVPN 通过 TCP/443 传输后,在 L4 层与 HTTPS 无法区分,可以顺利通过。WireGuard 可以通过 udp2raw 或 wstunnel 在 TCP 上进行隧道传输,但这增加了一个额外的活动部件,削弱了 WireGuard 的简洁优势。

需要深度流量混淆

如果你需要在深度包检测封锁 VPN 的国家——中国防火长城、伊朗、俄罗斯近期对主流 VPN 协议的执法——抵御主动探测,带有 stunnel 或 obfs4 的 OpenVPN 历史更长、经验更丰富。WireGuard 的解决方案(AmneziaWG 是目前最活跃维护的混淆分支)可用,但生态系统相对年轻。

细粒度的逐用户认证

如果你为小团队运营 VPN,且需要撤销个别用户的访问权限,OpenVPN 的 PKI 模型(每个用户获得证书,通过 CRL 撤销)比 WireGuard 的"编辑配置文件并重载"方式更符合操作习惯。

WireGuard 是正确选择的场景

几乎所有其他情况:个人 VPN、家庭 VPN、频繁切换网络的移动 VPN、性能敏感的隧道、低功耗设备,以及任何简洁性有助于降低运营风险的场景。4 行配置意味着配置错误的攻击面极小——OpenVPN 隐私泄露的一个常见原因是用户因配置文件复杂而留下了压缩(CRIME 攻击)或过时密码套件等遗留选项。

移动端客户端

WireGuard 的漫游行为——在底层网络切换时静默地重新建立隧道——远比 OpenVPN 流畅;OpenVPN 的重连通常会中断正在运行的应用。在移动端,电池消耗的差异也是真实存在的:对于始终开启 VPN 的手机,WireGuard 的内核级效率可以节省每天可测量的电量百分比。

容易踩到的部署陷阱

MTU 限制

两种协议都会为每个数据包增加开销(WireGuard 约 60 字节,OpenVPN 更多)。如果底层网络的 MTU 为 1500,且内层 MTU 保持 1500,大数据包就会被分片或丢弃——症状是"小数据包没问题,大文件传输卡住"。在 VPS 服务器上修复:iptables -t mangle -A FORWARD -p tcp --tcp-flags SYN,RST SYN -j TCPMSS --clamp-mss-to-pmtu。WireGuard 有一定的自适应能力,但 TCP-over-UDP-over-TCP 的场景仍然可能触发此问题。

25 端口滥用与垃圾邮件信誉问题

大多数正规主机默认封锁出站 TCP/25(SMTP)——没有这道封锁,被入侵的 VPS 几小时内就会变成垃圾邮件转发站。截至 2026 年,几乎每一家离岸 VPS 服务商都在共享 IP 上封锁了 25 端口。不要试图绕过这一限制;如果你确实需要 SMTP,申请一个静态信誉 IP 并接受较长的入驻流程。将你的 VPN 端点运行在默认 IP 上,邮件服务器单独部署在其他地方。

ASN 信誉

数据中心 ASN 受到 Cloudflare、Google 和大多数反欺诈系统越来越多的验证码压力。精品离岸数据中心 ASN(冰岛、摩尔多瓦、巴拿马的中小型 IP 段)的信誉通常比巨型消费云 ASN 更干净。据此选择主机。更多内容请参阅VPN 托管使用场景。

强制断流——PostUp/PostDown

强制断流确保 VPN 隧道中断时,设备停止发送流量而不是绕过隧道泄露。WireGuard 通过配置中的 PostUp/PreDown 钩子优雅地实现这一功能——规范模式为 PostUp = iptables -I OUTPUT ! -o %i -m mark ! --mark $(wg show %i fwmark) -m addrtype ! --dst-type LOCAL -j REJECT。OpenVPN 等效方式是 --route-up 和 --down-pre 脚本。通过手动终止 VPN 进程来测试强制断流,观察流量是否仍在传输;如果是,说明强制断流未生效。

DNS 泄露

两种协议传输的都是 IP 流量;两者都不会自动将 DNS 路由通过隧道。配置 VPN 客户端推送一个只能通过隧道访问的 DNS 服务器(通常是你的 VPS 本身运行 unbound 或 dnscrypt-proxy)。在 Linux 上,安装 resolvconf 集成或使用具有正确作用域的 systemd-resolved。每次重大操作系统或客户端更新后,用 dnsleaktest.com 进行测试。

IPv6 泄露

如果你的客户端有 IPv6,而 VPN 只传输 IPv4,则 IPv6 流量会绕过隧道暴露你的真实 IP。要么在设备层禁用 IPv6,要么扩展 VPN 配置使其处理隧道内的 IPv6。WireGuard 原生支持双栈隧道;配置正确的 OpenVPN 服务器也同样支持。

为任务选择合适的 VPS

对于个人或家庭自托管 VPN,规格门槛很低:1 GB 内存、1 vCPU、20 GB 磁盘,以及与你期望的隧道速度相匹配的网络容量。WireGuard 几乎不消耗 CPU;如果你在满负荷推送 500+ Mbps,OpenVPN 受益于额外一个核心。先用司法管辖区指南选国家,再确定机器规格。浏览 VPS 方案,查看七个司法管辖区中每月不超过 $10 的入门选项,并阅读VPN 托管使用场景获取具体部署说明。

运营规范

- 每 6 至 12 个月更换机器。 数据中心 IP 会积累历史包袱。一台全新 VPS 配一个全新 IP 需要 $9,花费 10 分钟——比对抗验证码便宜得多。

- 禁用密码 SSH 登录。 仅使用密钥认证,配合 fail2ban 或 sshguard,可选改为非 22 端口以减少日志噪音。

- 运行 unattended-upgrades。 内核补丁落后一年的 VPN 主机比没有 VPN 更危险。

- 监控流量,而非内容。 安装简单的

vnstat告诉你何时出现异常——突然的上行饱和通常意味着机器被滥用。 - 以加密货币支付,注册时无 KYC。加密货币支付指南介绍了不同币种选择下主机对你的了解程度。